实验目的:

1、掌握编号拓展ACL的基本编写。

2、理解编号拓展ACL的基本特性。

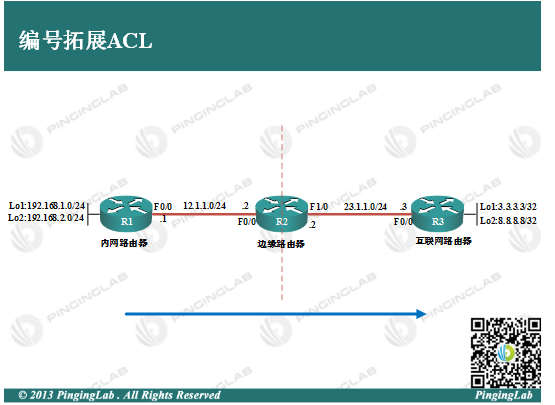

实验拓扑:

实验步骤:

1、依据图中拓扑,配置各个路由器的IP地址,并部署静态路由保证全网连通,配置如下:

R1上

R1(config)#ip route 23.1.1.0 255.255.255.0 12.1.1.2 R1(config)#ip route 3.3.3.3 255.255.255.255 12.1.1.2 R1(config)#ip route 8.8.8.8 255.255.255.255 12.1.1.2

R2上

R2(config)#ip route 192.168.1.0 255.255.255.0 12.1.1.1 R2(config)#ip route 192.168.2.0 255.255.255.0 12.1.1.1 R2(config)#ip route 3.3.3.3 255.255.255.255 23.1.1.3 R2(config)#ip route 8.8.8.8 255.255.255.255 23.1.1.3

R3上

R3(config)#ip route 12.1.1.0 255.255.255.0 23.1.1.2 R3(config)#ip route 192.168.1.0 255.255.255.0 23.1.1.2 R3(config)#ip route 192.168.2.0 255.255.255.0 23.1.1.2

测试连通性,如下:

R1#ping 3.3.3.3 source 192.168.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 3.3.3.3, timeout is 2 seconds: Packet sent with a source address of 192.168.1.1 !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 40/40/40 ms R1#ping 8.8.8.8 source 192.168.2.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 8.8.8.8, timeout is 2 seconds: Packet sent with a source address of 192.168.2.1 !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 36/43/56 ms

可以看到,内网与外网通信没有问题。

2、在R2上部署编号拓展ACL,使得内网网段192.168.1.0/24不能访问外网主机3.3.3.3的23号端口,192.168.2.0/24 网段不能Ping 通8.8.8.8,配置如下:

R2上

R2(config)#access-list 100 deny tcp 192.168.1.0 0.0.0.255 host 3.3.3.3 eq 23 R2(config)#access-list 100 deny icmp 192.168.2.0 0.0.0.255 host 8.8.8.8 R2(config)#access-list 100 permit ip any any R2(config)#int f0/0 R2(config-if)#ip access-group 100 in

R3上

R3(config)#line vty 0 15 R3(config-line)#no login R3(config-line)#exit

3、测试编号拓展ACL,如下:

R1#telnet 3.3.3.3 /source-interface lo1 Trying 3.3.3.3 ... % Destination unreachable; gateway or host down R1#telnet 3.3.3.3 Trying 3.3.3.3 ... Open R3>exit

可以看到,R1本地环回地址192.168.1.1无法远程访问3.3.3.3,其他地址则可以。

R1#ping 8.8.8.8 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 8.8.8.8, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 36/40/44 ms R1#ping 8.8.8.8 source loopback 2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 8.8.8.8, timeout is 2 seconds: Packet sent with a source address of 192.168.2.1 UUUUU Success rate is 0 percent (0/5)

从上面可以看出,192.168.2.0网段无法Ping通8.8.8.8,但是其他网段可以。

从上面的实验可以看出,编号拓展ACL可以匹配源目IP、端口和协议,相比标准ACL来说,对流量的控制更加细腻,能满足更加复杂的网络环境。但是只要是基于编号的ACL,不管是编号标准还是编号拓展,都不易于管理,例如无法删除ACL中单独的某条语句等,而基于命名的ACL可以解决这些问题,接下来有详细介绍。此实验完成。

- 还没有人评论,欢迎说说您的想法!